- Unternehmen

- Connect Apps

- Mainframe Connectivity & Filetransfer

- LOG-FT

- LogWeb/Ajax

- LOG-WEB

- LOG-WEB SDK

- Single-Sign-On

- PerfMon

- LOG-BS2000

- LOG-TE 97801

- Datenblätter

LOG-GATE als Konzentrator

LOG-GATE kann beliebig viele aktive Sessions verwalten. Dies bedeutet, dass alle Sessions gleichzeitig aktiv Daten mit dem Host austauschen, jedoch nur eine einzige Leitungsverbindung erforderlich ist.

Bei Anschluß des Gateway an einen TCP/IP-Kanaladapter verringert sich der Aufwand bei BCAM-Generierung und -Verwaltung erheblich.

Ein Beispiel: Sie setzen in Ihrem LAN-Netz gleichzeitig auf 20 PCs Filetransfer (LOG-FT BS2000) und Emulation (LOG-TE 9750) ein, mit Möglichkeit zum Bypass-Druck an allen Arbeitsplätzen. Sie brauchen jetzt nur die IP-Adresse des Gateway im BS2000 zu generieren, nicht die einzelnen Stationen.

Pooling

Oft werden Verbindungen nur kurzzeitig benötigt. LOG-GATE unterstützt die Bildung von Anwendergruppen (= Pools) und ordnet jedem Pool eine oder mehrere Stationsverbindungen zu. So funktioniert das Pooling: Sobald ein Arbeitsplatz eine Verbindung zum Host anfordert, weist LOG-GATE automatisch die nächste freie Stationsverbindung des Pools zu. Diese Zuweisung bleibt bestehen, bis die Verbindung freigegeben wird.

Ressourcen-Optimierung

Beim Starten von LOG-GATE können Sie die Anzahl der später benötigten gleichzeitig aktiven Sessions angeben. LOG-GATE reserviert dann nur soviel Speicher, wie für diese Verbindungen erforderlich ist. Außerdem vermindern sich Rechenzeit und Last, da keine überflüssigen Verbindungen aufrechterhalten und überwacht werden müssen.

Einsatz in Netzen

Auch LOG-GATE unterstützt das Logics-Prinzip: Investitionssicherheit durch Plattform-Unabhängigkeit: LOG-GATE ist unter allen gängigen PC- und UNIX- bzw. SINIX-Betriebssystemen ablauffähig.

LOG-GATE unterstützt NetBIOS-LANs und TCP/IP.

Beim Betrieb in heterogenen Netzen können über ein und dasselbe Gateway parallel Windows und UNIX-Rechner Verbindung zum BS2000-Host aufnehmen.

Verwaltung

Zugangsschutz

Wie alle LOG-BS2000-Produkte unterstützt auch LOG-GATE die Sicherheitsmechanismen von Host- und PC-Welt. Schutz vor unbefugtem Zugang ist auf Ebene der BS2000-Anwendungen und auf LOG-GATE-Ebene realisiert. LOG-GATE unterstützt z. B. die in vielen UTM-Anwendungen übliche Zuordnung von Stationen zu Benutzerrechten.

Verschlüsselung

Es kann nicht nur der unbefugte Zugang zu BS2000-Anwendungen unterbunden werden, sondern auch Eingriffe auf der Übertragungsstrecke werden durch eine Verschlüsselung unmöglich gemacht. Mit LOG-GATE wird ein Schlüssel definiert, den jeder Benutzer beim Start der Emulation eingeben muß (es können auch Magnet-/Chipkarten-Informationen eingelesen werden). Mit diesem Schlüssel werden die Daten nach dem DES-Algorhythmus von der Emulation verschlüsselt zum Gateway übertragen; der Schlüssel wird nie mitübertragen.

Administration - lokal oder remote

Als Administrator können Sie den Gateway-Betrieb direkt am Gateway-Rechner

steuern oder von einem PC mit LOG-TE 9750 im LAN.

LOG-GATE protokolliert Adressen, Zahl aktiver und freier Leitungen,

Verbindungsaufbau, Leitungszustand usw. direkt am Bildschirm oder in

einer Protokolldatei. So können Sie sich jederzeit einen schnellen

Überblick verschaffen über Auslastung und Verteilung der Leitungsverbindungen.

Diagnose

Wie alle LOG-BS2000-Produkte enthält auch LOG-GATE Diagnose- und Überwachungsfunktionen. In verschiedenen Detaillierungsstufen werden ein- und ausgehende Daten und Zustandsübergänge in einer Log-Datei mitgeschrieben.

Online-Überwachung und Statusmeldungen

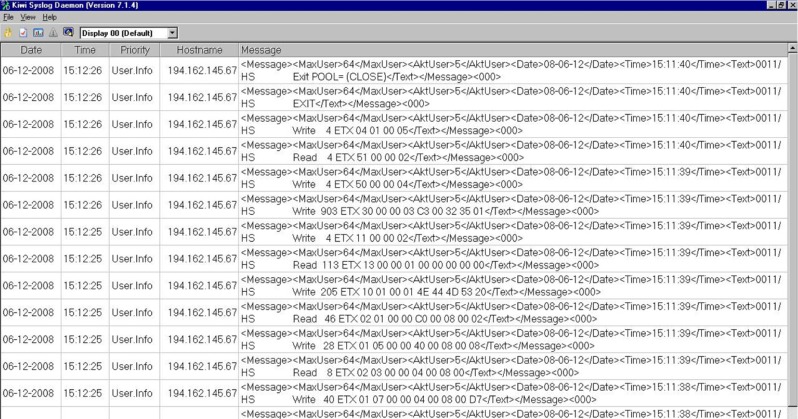

Über das SYSLOG Protokoll sendet das Gateway Statusmeldungen an einen entfernten Arbeitsplatz. Der Umfang der Statusmeldungen ist frei definierbar.

- Verbindungsauf- und abbaunachrichten

- Anzahl der aktiven und maximal möglichen Verbindungen

- Größe der gesendeten und empfangenen Datenblöcke

- Aktivitäten an den Gatewaykanälen

- Fehlermeldungen

Beispiel einer SYSLOG Statusausgabe des Gateways:

Interessiert? Wir beraten Sie sehr gerne zum Einsatz unseres Gateways Log-Gate.

Produkte

LOG-GATE

Da das Gateway LOG-GATE sowohl TCP/IP als auch NetBIOS unterstützt, lassen sich über dieses Gateway alle gängigen Netzvarianten im PC- und Workstation-Bereich mit BS2000 koppeln.

mehr

Technische Details

Hostsysteme

Fujitsu BS2000/OSD mit TCP/IP-Kanaladapter BAM, MSV1, X.25, HDLC (Bei HDLC und X.25 Stations- und Rechnerkopplung)

Betriebssysteme

MS-Windows XP/Vista/7 MS-Windows 2003/2008 IBM OS/2 Linux, Solaris AIX, HP-UX Reliant Unix Sinix, SCO-Unix

Haben Sie weitere Fragen?

Senden Sie uns einfach eine E-Mail an unseren Online-Service:

E-Mail: info@logics.de

Oder rufen Sie uns an

Mo - Do 9 Uhr - 17 Uhr

Fr 9 Uhr - 15 Uhr

Telefon:

+49/89/55 24 04-0